ę²čį

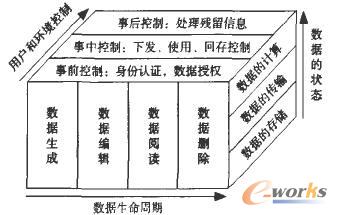

ļSų°ą┼Žó╗»Ą─Ųš╝░║═╠ßĖ▀Ż¼ę╗ĘĮ├µĮoå╬╬╗╣żū„Īó╔·«a(ch©Żn)Īó┐ŲčąÄ¦üĒ┴╦║▄ČÓĄ─▒Ń└¹Ż¼╠ßĖ▀┴╦╣żū„ą¦┬╩Ż╗┴Ēę╗ĘĮ├µŻ¼ļSų°ę╗ą®ĘŌķ]ŽĄĮy(t©»ng)Ą─ķ_Ę┼╗»│╠Č╚╠ßĖ▀Ż¼įĮüĒįĮČÓĄ─ą┼Žó░▓╚½å¢Ņ}ę▓═¼ĢrĖĪ¼F(xi©żn)│÷üĒŻ¼Ųõųąą┼Žóą╣┬Čįņ│╔Ą─ą╣├▄╩┬╝■Ģ■Įoć°╝ę║═▄ŖĻĀįņ│╔▓╗┐╔╣└┴┐Ą─ųž┤¾ōp╩¦Ż¼ī”ė┌Į╚┌▓┐ķTęį╝░Ųõ╦¹Ų¾śI(y©©)ę▓Ģ■įņ│╔Š▐┤¾Ą─×─ļyĪŻÅ─╔µ├▄╝ł┘|╬─ÖnĄ─╣▄└Ē╔ŽĄ├ĄĮåó░l(f©Ī)Ż¼╬─ųą╠ß│÷öĄ(sh©┤)ō■(j©┤)ą┬ą┼Žó╝»ųą┤µā”Ż¼╝»ųąėŗ╦ŃŻ¼└¹ė├▀h│╠╠ōöM▓┘ū„┤_▒ŻöĄ(sh©┤)ō■(j©┤)ėŗ╦ŃŁh(hu©ón)Š│░▓╚½Ė¶ļxŻ¼ūŅĮK▀_ĄĮį┌▓╗Ė─ūāė├æ¶▓┘ū„┴ĢæTĄ─╗∙ĄA╔ŽĘ└ų╣ą┼Žóą╣┬ČĄ──┐Ą─ĪŻ

1 ŅIė“ā╚(n©©i)ŽÓĻP╝╝ąg蹊┐

ą┼ŽóĘ└ą╣┬Čę▓Š═╩Ū“ą┼Žóą╣┬ČĘ└ė∙”Ż¼═©│ŻĮŌßī╩ŪŻ║═©▀^ę╗Č©Ą─╝╝ąg╗“╣▄└Ē╩ųČ╬Ż¼Ę└ų╣ė├æ¶Ą─ųĖČ©öĄ(sh©┤)ō■(j©┤)╗“ą┼Žó┘Y«a(ch©Żn)ęį▀`Ę┤░▓╚½▓▀┬įęÄ(gu©®)Č©Ą─ą╬╩Į▒╗ėąęŌ╗“ęŌ═Ō┴„│÷ĪŻ“ą┼Žóą╣┬ČĘ└ė∙”ę▓ĘQ×ķ“öĄ(sh©┤)ō■(j©┤)ą╣┬ČĘ└ūo”(Data Leakage PreventionĪŻDLP)ĪŻ═©╦ūĄ─šfŻ¼ą┼ŽóĘ└ą╣┬ČŠ═╩ŪĘ└ų╣ī”öĄ(sh©┤)ō■(j©┤)ĘŪ╩┌ÖÓĄ─įLå¢║═½@╚ĪĪŻ«öŪ░ą┼Žóą╣┬ČĘ└ė∙Ą─╝╝ągų„ę¬Ęų×ķā╔ŅÉŻ║ų„äėĘ└ūo║═▒╗äėĘ└ūoĪŻ

1Ż«1ų„äėĘ└ūo

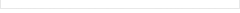

ų„äėĘ└ūoĖ∙ō■(j©┤)╦∙▓╔ė├Ą─╝╝ągĘų×ķęįŽ┬ā╔ĘNŻ║

ó┘ą┼ŽóörĮžŻ║▓╔ė├Ą─ą┼Žóā╚(n©©i)╚▌ūRäe╝╝ągī”öĄ(sh©┤)ō■(j©┤)▀MąąörĮžĪóšńäe║═▀^×VŻ¼═©│ŻĘĮ░Ė▓┐╩į┌ŠW(w©Żng)Įj│÷┐┌║═ų„ÖC╔ŽŻ¼ī”▀M│÷ŠW(w©Żng)Įj║═ų„ÖCĄ─╦∙ėąöĄ(sh©┤)ō■(j©┤)▀MąąörĮž║═▌ö│÷┐žųŲĪŻ░l(f©Ī)¼F(xi©żn)▀`ęÄ(gu©®)öĄ(sh©┤)ō■(j©┤)ĢrŻ¼▀MąąörĮž║═ł¾Š»ĪŻą┼ŽóörĮž¤oĘ©▀Mąą╝Ü┴ŻČ╚Ą─ÖÓŽ▐“×ūCŻ¼═¼Ģr¤oĘ©ī”╝ė├▄ą┼Žóā╚(n©©i)╚▌▀MąąšńäeŻ╗

ó┌öĄ(sh©┤)ō■(j©┤)╝ė├▄Ż║öĄ(sh©┤)ō■(j©┤)╝ė├▄╝╝ąg▓╔ė├├▄┤a╝╝ągī”öĄ(sh©┤)ō■(j©┤)å╬į¬▀Mąą╝ė├▄Ż¼═©▀^├▄ĶĆ╣▄└Ē║═├▄ĶĆĄ─Ęų░l(f©Ī)īŹ¼F(xi©żn)ī”öĄ(sh©┤)ō■(j©┤)╩┌ÖÓ╩╣ė├ĪŻöĄ(sh©┤)ō■(j©┤)╝ė├▄Ą─░▓╚½ąįśŗĮ©į┌├▄┤aĄ─░▓╚½ÅŖČ╚╔ŽĪŻ═¼Ģr╚ń║╬▒ŻūCöĄ(sh©┤)ō■(j©┤)ĮŌ├▄║¾Ą─░▓╚½╩╣ė├╩Ū▀@ę╗ŅÉ╝╝ąg▒žĒÜę¬ĮŌøQ║├Ą─å¢Ņ}ĪŻ

1Ż«2▒╗äėĘ└ūo

▒╗äėĘ└ūo╩ŪųĖ▓╔ė├įLå¢┐žųŲ║═▌ö│÷┐žųŲ╝╝ągŻ¼ī”įLå¢öĄ(sh©┤)ō■(j©┤)Ą─ė├æ¶▓┘ū„ąą×ķ▀MąąŽ▐ųŲ║═Ę└ūoĪŻ┤¾▓┐Ęų▓┐╩Ą─▒╗äėĘ└ūoŽĄĮy(t©»ng)Č╝╩ŪÅ─╔ĒĘ▌šJūCĪóÖÓŽ▐╣▄└ĒĪó▌ö│÷┐žųŲ▀@ÄūéĆĘĮ├µų°╩ųĪŻ

╔ĒĘ▌šJūC▒ŻūCė├æ¶Ą─╔ĒĘ▌šµīŹąįŻ¼ė├æ¶ų╗ėą═©▀^║ŽĘ©╔ĒĘ▌šJūCŻ¼▓┼─▄▀M╚ļā╚(n©©i)▓┐ŠW(w©Żng)ĮjįLå¢ā╚(n©©i)▓┐╬─╝■║═║╦ą─öĄ(sh©┤)ō■(j©┤)ĪŻÖÓŽ▐╣▄└Ē╩ŪöĄ(sh©┤)ō■(j©┤)æ¬ė├ÖÓŽ▐Ą─╣▄└Ē▀^│╠ĪŻÖÓŽ▐╣▄└ĒĖ∙ō■(j©┤)öĄ(sh©┤)ō■(j©┤)╩╣ė├š▀Ą─ÖÓŽ▐▀Mąąģ^(q©▒)äeī”┤²Ż¼ū÷ĄĮų╗ėąĮø(j©®ng)▀^╩┌ÖÓĄ─ė├æ¶▓┼┐╔ęįĮė╩š║═╩╣ė├öĄ(sh©┤)ō■(j©┤)Ż¼īóöĄ(sh©┤)ō■(j©┤)Ą─æ¬ė├ĘČć·┐sąĪĄĮ╩┌ÖÓ╚╦╚║ĘČć·ų«ā╚(n©©i)ĪŻ

▌ö│÷┐žųŲ╩Ūī”ų„ÖC║═ŠW(w©Żng)ĮjĄ─ė▓╝■▌ö│÷įOéõ▀Mąą┐žųŲŻ¼Öz▓ķ▓┘ū„ė├æ¶╩ŪʱŠ▀ėą┤“ėĪĪó┐ĮžÉĄ╚▌ö│÷▓┘ū„Ą─ÖÓŽ▐Ż¼╝░ĢrūĶų╣ĘŪĘ©▌ö│÷▓┘ū„ĪŻ

▒╗äėĘ└ūo═©▀^ī”╩╣ė├öĄ(sh©┤)ō■(j©┤)Ą─ė├æ¶Ą─įLå¢║═▓┘ū„ąą×ķ▀Mąą╣▄└Ē║═Ž▐ųŲŻ¼īŹ¼F(xi©żn)öĄ(sh©┤)ō■(j©┤)Ą─░▓╚½▒ŻūoŻ¼Ę└ų╣ą┼Žóą╣┬ČĪŻ╗∙ė┌─┐Ū░æ¬ė├ĮYśŗŻ¼▒╗äėĘ└ūoūŅ┤¾Ą─å¢Ņ}╩Ū┤¾▓┐Ęų▌ö│÷┐žųŲ║═įLå¢┐žųŲČ╝╩Ū╗∙ė┌▓┘ū„ŽĄĮy(t©»ng)ų«╔Ž▀MąąĄ─Ę└ūoŻ¼Å─└Ēšō╔ŽųvČ╝┐╔ęį▒╗▓ąČĪó┤█Ė─║═└@▀^Ż¼┤µį┌░▓╚½ļ[╗╝ĪŻ

2 ╗∙ė┌╠ōöMæ¬ė├░▓╚½Ę└ą╣┬®╝▄śŗŽĄĮy(t©»ng)

2Ż«1ŽĄĮy(t©»ng)Ą─▓┐╩┼c╩╣ė├

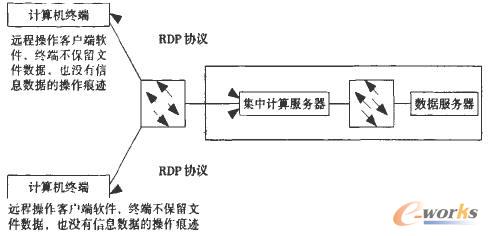

╬─ųąßśī”Ų¾śI(y©©)ā╚(n©©i)▓┐║╦ą─ÖC├▄öĄ(sh©┤)ō■(j©┤)Ą─▒Żūoå¢Ņ}Ż¼╠ß│÷ę╗ĘN╗∙ė┌╠ōöMæ¬ė├╝╝ągśŗĮ©░▓╚½Ė¶ļx▀\ąąŁh(hu©ón)Š│Ą─░▓╚½Ę└ą╣┬®ŽĄĮy(t©»ng)ĪŻŽĄĮy(t©»ng)ĮYśŗ╚ńłD1╦∙╩ŠĪŻ╩ūŽ╚Ż¼ŽĄĮy(t©»ng)ā╚(n©©i)╦∙ėąĄ─öĄ(sh©┤)ō■(j©┤)╝»ųą┤µā”į┌║¾┼_Ą─öĄ(sh©┤)ō■(j©┤)Ę■äšŲ„╔ŽŻ¼╦∙ėąįLå¢öĄ(sh©┤)ō■(j©┤)Ą─▄ø╝■░▓čbį┌╝»ųąėŗ╦ŃĘ■äšŲ„╔ŽĪŻ▀MąąĮy(t©»ng)ę╗Ą─╣▄└ĒŻ╗ė├æ¶ķ_ÖCĄŪõøęį║¾ĪŻ▓╗─▄ų▒ĮėįLå¢ĄĮöĄ(sh©┤)ō■(j©┤)Ę■äšŲ„Ż¼▒žĒÜ╩ūŽ╚═©▀^PKI╔ĒĘ▌šJūC║¾▓┼─▄ĄŪõøĄĮ╝»ųąėŗ╦ŃĘ■äšŲ„╔ŽŻ¼į┌īŻķT×ķ▀@éĆė├æ¶ķ_▒┘Ą─░▓╚½Ė¶ļxŁh(hu©ón)Š│ā╚(n©©i)Ż¼▀\ąą▄ø╝■įLå¢║¾├µĄ─öĄ(sh©┤)ō■(j©┤)Ę■äšŲ„Ż¼ė├æ¶ĮKČ╦═©▀^▀h│╠ū└├µģf(xi©”)ūh▀Mąą▓┘ū„ĪŻ

2Ż«2ŽĄĮy(t©»ng)Ą─¾wŽĄĮYśŗ

╚ńłD2╦∙╩ŠŻ¼ŽĄĮy(t©»ng)äØĘų×ķė├æ¶ĮKČ╦║═╝»ųąėŗ╦ŃĘ■äšŲ„Č╦ĪŻė├æ¶Č╦═©▀^┐═æ¶Č╦▄ø╝■īŹ¼F(xi©żn)┼cĘ■äšŲ„Ą─PKI╔ĒĘ▌šJūCĪóSSL░▓╚½é„▌öĪóRDP▀h│╠▓┘ū„ĪŻ╝»ųąėŗ╦ŃĘ■äšŲ„Č╦ų„ę¬╣”─▄░³└©æ¬ė├┤·└ĒįLå¢┐žųŲĪóė├æ¶Ą─šJūC║═╩┌ÖÓ╣▄└ĒĪóĮy(t©»ng)ę╗ė├æ¶Łh(hu©ón)Š│╣▄└ĒĪóśŗįņ░▓╚½Ė¶ļxĄ─ė├æ¶Łh(hu©ón)Š│Ą╚ĪŻŲõųąŻ¼┐═æ¶Č╦║═╝»ųąėŗ╦ŃĘ■äšŲ„▓╔ė├╗∙ė┌PKI╝╝ągĄ─ļpę“ūė╔ĒĘ▌šJūC╝╝ągŻ¼┐═æ¶Č╦ų╗ėą═©▀^╔ĒĘ▌šJūC▓┼┐╔ęįĮ©┴óSSL░▓╚½═©Ą└įLå¢╝»ųąėŗ╦ŃĘ■äšŲ„Ż¼═©▀^SSLą┼Ą└╝ė├▄▒ŻūCė├æ¶Įė╚ļĄ─═©ą┼░▓╚½ĪŻ

łD1¾wŽĄ▓┐╩ĮYśŗ

łD2ŽĄĮy(t©»ng)¾wŽĄĮYśŗ

╝»ųąėŗ╦ŃĘ■äšŲ„▓╔ė├æ¬ė├┤·└ĒĘĮ╩ĮĮė╩▄ė├æ¶įL墚łŪ¾Ż¼Ė¶Į^ė├æ¶Č╦Ųõ╦¹ŠW(w©Żng)ĮjšłŪ¾Ż¼ą╬│╔ŠW(w©Żng)Įj╔ŽĄ─Ė¶ļxĪŻŽĄĮy(t©»ng)Ą─Įy(t©»ng)ę╗ė├涚JūC║═╩┌ÖÓ╣▄└ĒŻ¼═©▀^į┌ė├æ¶Łh(hu©ón)Š│ā╚(n©©i)░l(f©Ī)▓╝æ¬ė├▄ø╝■Ą─ĘĮĘ©┐žųŲė├æ¶ī”║¾┼_öĄ(sh©┤)ō■(j©┤)Ą─įLå¢ĪŻŽĄĮy(t©»ng)Ą─ė├æ¶Łh(hu©ón)Š│╣▄└ĒŻ¼ų„ę¬╩Ū═©▀^ī”ė├æ¶RDP▀BĮėĄ─▓┘ū„Łh(hu©ón)Š│▀MąąģóöĄ(sh©┤)┼õų├Ż¼Ę└ų╣ė├æ¶ĘŪĘ©Ą─╔Žé„║═Ž┬▌dŻ¼┤“ėĪĘ■äšŲ„öĄ(sh©┤)ō■(j©┤)ĪŻ╝»ųąėŗ╦ŃĘ■äšŲ„Įė╩▄ė├æ¶Ą─šłŪ¾║¾×ķė├æ¶Į©┴óę╗éĆĖ¶ļxĄ─▓┘ū„Łh(hu©ón)Š│Ż¼▒╦┤╦ŽÓ╗źĖ¶ļxŻ¼▓╗─▄╗źŽÓįLå¢ĪŻ

2Ż«3ŽĄĮy(t©»ng)ĻPµI╝╝ąg

(1)╠ōöMæ¬ė├╝╝ąg

╠ōöMæ¬ė├Š═╩Ūīóæ¬ė├▄ø╝■╝»ųą▓┐╩į┌Ę■äšŲ„╔ŽŻ¼ęįī”ūŅĮKė├æ¶═Ė├„Ą─ĘĮ╩Įį┌Ę■äšŲ„Č╦Įy(t©»ng)ę╗ėŗ╦Ń║═▀\ąąŻ¼▓óūŅĮKūīė├涽@Ą├┼c▒ŠĄžįLå¢æ¬ė├═¼śėĄ─æ¬ė├Ėą╩▄║═ėŗ╦ŃĮY╣¹Ą─╝╝ągĪŻį┌įōŽĄĮy(t©»ng)ųąŻ¼▓╔ė├į┌WindowsŽĄĮy(t©»ng)Ą─▀h│╠ū└├µģf(xi©”)ūh(RDP)Ę■䚥─╗∙ĄA╔ŽŻ¼╝»ųąį┌Ę■äšŲ„╔Ž▓┐╩æ¬ė├▄ø╝■Ż¼═©▀^ī”ė├æ¶ū└├µ░l(f©Ī)▓╝æ¬ė├│╠ą“×ķ├┐éĆė├æ¶śŗĮ©▓╗═¼Ą─▓┘ū„Łh(hu©ón)Š│ĪŻ

╠ōöMæ¬ė├▄ø╝■į┌Ę■äšŲ„Č╦▀\ąąŻ¼īó▀\ąąĮY╣¹Įń├µą┼ŽóęįłDŽ±▓ŅĘųŠÄ┤aĄ─ĘĮ╩Įé„╦═ĄĮ┐═æ¶Č╦▀Mąą▀ĆįŁŻ╗┐═æ¶Č╦┐┤ĄĮ│╠ą“Ą─ĀŅæB(t©żi)║¾Ż¼═©▀^µI▒P╩¾ś╦▀Mąą▓┘ū„Ż¼▓┘ū„├³┴Ņ═©▀^RDPģf(xi©”)ūhé„╦═ĄĮĘ■äšŲ„Č╦▀\ąąĄ─æ¬ė├▄ø╝■╔Ž╚źł╠(zh©¬)ąąĪŻ▀@śėŻ¼į┌ė├æ¶┐═æ¶Č╦╔Žø]ėąĘ■äšŲ„Č╦Ą─öĄ(sh©┤)ō■(j©┤)Ż¼Ę└ų╣┴╦ĮKČ╦öĄ(sh©┤)ō■(j©┤)ą╣┬ČŻ¼Č°ė├æ¶▓┘ū„Ę■äšŲ„Č╦Ą─╠ōöMæ¬ė├┼c▒ŠĄž▓┘ū„▄ø╝■ø]ėą╩▓├┤▓╗═¼ĪŻ

(2)░▓╚½Ė¶ļx╝╝ąg

ŽĄĮy(t©»ng)į┌ęįŽ┬3éĆīė├µ╔Ž═©▀^ŽÓĻP╝╝ągīŹ¼F(xi©żn)┴╦░▓╚½Ė¶ļxŻ║

ó┘ŽĄĮy(t©»ng)Ą─╝»ųąėŗ╦ŃĘ■äšŲ„Ą─ė├æ¶Įė╚ļĘ■äš─ŻēKŻ¼▓╔ė├æ¬ė├┤·└ĒĘĮ╩ĮĮė╩▄ė├æ¶Ą─įL墚łŪ¾Ż¼ė├æ¶Ą─ŠW(w©Żng)ĮjįLå¢╩ūŽ╚į┌æ¬ė├┤·└Ē╠Ä▀Mąą▀^×V╠Ä└ĒŻ¼╚╗║¾ė╔┤·└Ē▐D░l(f©Ī)ĄĮė├æ¶Ą─╠ōöMæ¬ė├╔ŽĪŻė├æ¶┐═æ¶Č╦═¼Ę■äšŲ„į┌ŠW(w©Żng)Įj╔Ž╩ŪĖ¶ļxĄ─Ż¼Č┼Į^┴╦┐═æ¶Č╦ī”Ę■äšČ╦╠ōöMæ¬ė├Ą─ŠW(w©Żng)Įj╣źō¶Ż╗

ó┌ŽĄĮy(t©»ng)ė├æ¶═©▀^░▓╚½╠ūĮėīė(SSL)ģf(xi©”)ūhĮė╚ļĘ■äšŲ„Č╦Ż¼═©▀^é„▌ö╝ė├▄░▓╚½═©Ą└ą╬│╔ė├æ¶Įė╚ļĄ─░▓╚½Ė¶ļxŻ╗ó█į┌╝»ųąėŗ╦ŃĘ■äšŲ„╔ŽŻ¼═©▀^Windows▓┘ū„ŽĄĮy(t©»ng)Ż¼ė├æ¶ū└├µ╔ŽśŗĮ©Ą─╠ōöMæ¬ė├▓┘ū„Łh(hu©ón)Š│ŽÓ╗źĖ¶ļxŻ¼öĄ(sh©┤)ō■(j©┤)▓╗─▄╣▓ŽĒŻ«īŹ¼F(xi©żn)┴╦╠ōöMæ¬ė├ų«ķgĄ─Ė¶ļxŻ¼Ę└ų╣ė├æ¶ų«ķgĄ─ĘŪĘ©╣źō¶įņ│╔öĄ(sh©┤)ō■(j©┤)ą╣┬ČĪŻ

(3)╠ōöMė├æ¶Łh(hu©ón)Š│╣▄└Ē

į┌╝»ųąėŗ╦ŃĘ■äšŲ„╔Ž×ķ├┐ę╗éĆė├æ¶äō(chu©żng)Į©┴╦ę╗éĆ╠ōöMæ¬ė├Ą─▓┘ū„Łh(hu©ón)Š│Ż¼│╔×ķ╠ōöMė├æ¶Łh(hu©ón)Š│ĪŻī”ė┌╠ōöMė├æ¶Łh(hu©ón)Š│Ż¼ę╗ĘĮ├µ═©▀^ī”ė├æ¶RDP▀BĮėĄ─▓┘ū„Łh(hu©ón)Š│▀MąąģóöĄ(sh©┤)┼õų├Ż¼Ę└ų╣ė├æ¶ĘŪĘ©Ą─╔Žé„║═Ž┬▌dŻ¼┤“ėĪĘ■äšŲ„öĄ(sh©┤)ō■(j©┤)Ż╗┴Ēę╗ĘĮ├µŻ¼═©▀^╩┌ÖÓ┐žųŲŻ¼×ķė├æ¶┼õų├īŻķTė├ė┌öĄ(sh©┤)ō■(j©┤)Å═ųŲĪó╬─╝■┤“ėĪĄ─▄ø╝■Ż¼į┌╝»ųąĘ■äšŲ„╔Ž▀Mąą╝»ųąĄ─╬─╝■Å═ųŲ║═┤“ėĪŻ¼Įy(t©»ng)ę╗╣▄└Ēė├æ¶Ą─öĄ(sh©┤)ō■(j©┤)▌ö│÷ąą×ķĪŻ

2Ż«4ŽĄĮy(t©»ng)╝▄śŗĄ─╠ž³c

ŽĄĮy(t©»ng)▓╔ė├öĄ(sh©┤)ō■(j©┤)╝»ųą┤µā”Ż¼╝»ųą▀\╦Ń╠Ä└ĒŻ¼ė├æ¶┼cöĄ(sh©┤)ō■(j©┤)║═æ¬ė├ų«ķg░▓╚½Ė¶ļxŻ¼ė├æ¶╝Ü┴ŻČ╚╩┌ÖÓįLå¢┐žųŲŻ¼ė├æ¶▀h│╠╠ōöM▓┘ū„Ą╚ę╗ŽĄ┴ą╝╝ągŻ¼Ę└ų╣ą┼Žóą╣┬ČŻ¼▒ŻšŽą┼ŽóĄ─░▓╚½ĪŻ▀@śėĄ─ĘĮ░ĖŠ▀ėąęįŽ┬ÄūéĆ╠ž³cŻ║

ó┘═©▀^öĄ(sh©┤)ō■(j©┤)╝»ųą┤µā”Ż¼æ¬ė├╝»ųą▓┐╩║═▀\ąąŻ¼┐sąĪ┴╦öĄ(sh©┤)ō■(j©┤)┴„äėĘČė├Ż¼īó░▓╚½▀ģĮń┐sąĪĄĮĘ■äšŲ„ģ^(q©▒)ė“Ż¼▓óį┌Ę■äšŲ„┼cĮKČ╦ų«ķg▓┐╩ŠW(w©Żng)ĮjĖ¶ļx║═įLå¢┐žųŲė▓╝■įOéõŻ¼ī”ė├æ¶▀Mąą╔ĒĘ▌šJūCĪó╩┌ÖÓįLå¢┐žųŲĪóė├æ¶é„▌ö╝ė├▄▒ŻūoĄ╚┤ļ╩®▒Żūo▀ģĮń░▓╚½Ż¼Ę└ų╣ą┼Žóą╣┬ČŻ╗

ó┌▓╔ė├ė▓╝■▀ģĮńĘ└ūoįOéõŻ¼ĮY║Ž╠ōöMæ¬ė├─Ż╩Įī”ė├æ¶▀MąąÅŖ╔ĒĘ▌šJūCŻ¼▒ŻūCė├æ¶╔ĒĘ▌šµīŹąįŻ¼Č■š▀ėąÖCĄžĮY║ŽŻ¼╚▒ę╗▓╗┐╔Ż╗═¼Ģræ¬ė├╩┌ÖÓ░l(f©Ī)▓╝ÖCųŲŻ¼ć└Ė±Ž▐ųŲ┴╦ė├æ¶ī”öĄ(sh©┤)ō■(j©┤)Ą─▓┘ū„ĪŻą╬│╔ė├æ¶└@▓╗▀^Ą─ÅŖųŲąį░▓╚½Ę└ūo┤ļ╩®Ż╗

ó█öĄ(sh©┤)ō■(j©┤)║═æ¬ė├į┌░▓╚½▀ģĮńā╚(n©©i)Ą─Ę■äšŲ„╔Ž╝»ųą▓┐╩║═▀\ąąŻ¼öĄ(sh©┤)ō■(j©┤)Å─╔·│╔ĪóŠÄ▌ŗĪóķåūxĪóäh│²Ą─╚½╔·├³ų▄Ų┌╩▄ĄĮ░▓╚½▀ģĮńĄ─Ę└ūoŻ¼▒ŻūCöĄ(sh©┤)ō■(j©┤)╚½╔·├³ų▄Ų┌Ą─░▓╚½Ż╗

ó▄öĄ(sh©┤)ō■(j©┤)║═æ¬ė├╝»ųą▓┐╩║═▀\ąąŻ¼ĮKČ╦▀h│╠╠ōöM▓┘ū„ĪŻöĄ(sh©┤)ō■(j©┤)╩╝ĮKį┌Ę■äšŲ„╔Ž╠Ä└ĒŻ«Å─üĒø]ėąĄĮ▀_▀^ĮKČ╦Ż¼ūį╚╗▓╗Ģ■į┌ĮKČ╦╔Ž┴¶Ž┬║██EĪŻė├æ¶┼cöĄ(sh©┤)ō■(j©┤)║═æ¬ė├ų«ķg▀Mąąė▓╝■įOéõĖ¶ļxĪó╠ōöMæ¬ė├ĪóĮKČ╦¤o║██EŻ¼╝╚─▄ėąą¦ĄžĘ└ų╣ā╚(n©©i)▓┐╚╦åT│¼įĮÖÓŽ▐Ż¼ĘŪĘ©Ž┬▌dĪó┤“ėĪĪóÅ═ųŲ╬─╝■Ą╚▓╗Ę©Ų¾łDŻ¼ėų─▄Ę└ų╣ĮKČ╦╔Ž▓ĪČŠī”öĄ(sh©┤)ō■(j©┤)Üł┴¶ą┼ŽóĄ─╣źō¶Ż¼įņ│╔ą┼Žóą╣┬ČŻ╗

ó▌ĮKČ╦¤o║██EŠ═╩ŪĮKČ╦ø]ėąöĄ(sh©┤)ō■(j©┤)ā╚(n©©i)╚▌║═Üł┴¶ą┼ŽóŻ¼ę“┤╦ĮKČ╦▓╗ąĶę¬╩╣ė├╔µ├▄├▄┤aįOéõŻ¼į┌ž¤╚╬├„┤_Ą─╗∙ĄA╔ŽŻ¼┤¾┤¾£p╔┘┴╦├▄┤aįOéõĄ─╣▄└Ē╣żū„Ż¼├ŌĄ¶┤¾┴┐ĮKČ╦╣żū„╚╦åT“├▄┤a▒Żūo”ž¤╚╬Ż¼ĮŌĘ┼┴╦╔·«a(ch©Żn)┴”Ż¼╠ßĖ▀┴╦╣żū„ą¦┬╩ĪŻ

3 ░▓╚½ąįĘų╬÷

3Ż«1ą┼Žóą╣┬ČĘ└ė∙░▓╚½£╩ät

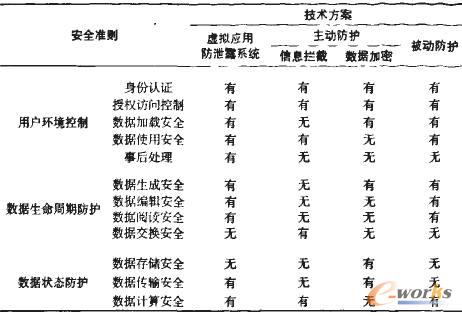

ꬎļ▒Żūo║├ą┼ŽóŽĄĮy(t©»ng)Ą─░▓╚½Ż¼Ę└ų╣ą┼Žóą╣┬ČŻ¼ąĶꬊC║Ž┐╝æ]Ė„ĘN░▓╚½ę“╦žŻ¼į┌ģó┐╝┴╦IS027002”1ś╦£╩Ą─╗∙ĄAų«╔ŽųŲČ©ę╗éĆš¹¾wĄ─Ę└ė∙£╩ätĪŻą┼ŽóĘ└ą╣┬Čų„ę¬čąŠ┐öĄ(sh©┤)ō■(j©┤)į┌š¹éĆ╔·├³ų▄Ų┌ųą║═Ė„ĘNĀŅæB(t©żi)Ž┬Ą─░▓╚½ī┘ąįŻ¼ęį╝░į┌▀@ę╗▀^│╠ųąė├æ¶║═Łh(hu©ón)Š│╦∙ąĶĄ─Ė„ĘN░▓╚½┐žųŲĪŻ╗∙ė┌▀@ę╗³c╠ß│÷╚ńŽ┬ą┼Žó░▓╚½Ę└ą╣┬Č░▓╚½£╩ät(ęŖłD3)Ż║

łD3ą┼ŽóĘ└ą╣┬Č░▓╚½┴óĘĮ¾w

ó┘ė├æ¶║═öĄ(sh©┤)ō■(j©┤)æ¬ė├Łh(hu©ón)Š│Ą─░▓╚½┐žųŲŻ║╩┬Ū░┐žųŲĪŻ▓╔ė├ÅŖ╔ĒĘ▌šJūC║═öĄ(sh©┤)ō■(j©┤)╩┌ÖÓŻ¼▒ŻūCöĄ(sh©┤)ō■(j©┤)Įoėą╩┌ÖÓĄ─ė├æ¶╩╣ė├Ż╗╩┬ųą┐žųŲŻ¼▒ŻūCį┌öĄ(sh©┤)ō■(j©┤)╩╣ė├▀^│╠ųąĄ─░▓╚½Ż¼Ę└ų╣öĄ(sh©┤)ō■(j©┤)▒╗Ė`╚Ī║═Å═ųŲŻ¼Ę└ų╣ė├æ¶įĮÖÓ▀Mąą┐ĮžÉĪó┤“ėĪĄ╚▓┘ū„Ż╗╩┬║¾╠Ä└ĒĪŻī”Üł┴¶ą┼Žó▀Mąą╠Ä└Ē║═▒ŻūoŻ¼Ę└ų╣öĄ(sh©┤)ō■(j©┤)╠Ä└ĒĢr«a(ch©Żn)╔·Ą─l┼RĢr╬─╝■ĪóöĄ(sh©┤)ō■(j©┤)ŠÅ┤µ▒╗É║ęŌ½@╚Ī▓ó═Ō░l(f©Ī)Ż║

ó┌öĄ(sh©┤)ō■(j©┤)Ą─╔·├³ų▄Ų┌░▓╚½Ż║═©▀^░▓╚½╩ųČ╬║═╝╝ągĪŻ▒ŻūoöĄ(sh©┤)ō■(j©┤)Å─“«a(ch©Żn)╔·——ŠÄ▌ŗ——ķåūx——ą▐Ė─——äh│²”Ą╚ļAČ╬Ą─╚½╔·├³ų▄Ų┌░▓╚½Ż¼Ę└ų╣ą┼Žóą╣┬ČŻ╗

ó█öĄ(sh©┤)ō■(j©┤)Ą─ĀŅæB(t©żi)░▓╚½Ż║┐╝æ]öĄ(sh©┤)ō■(j©┤)į┌ėŗ╦ŃÖCŽĄĮy(t©»ng)ų«ųą╠Äė┌┤µā”Īóé„▌öĪóėŗ╦ŃĄ╚▓╗═¼ĀŅæB(t©żi)Ž┬Ą─░▓╚½ī┘ąį║═╠ž³cŻ¼ėąßśī”ąįĄžīŹ╩®Ę└ūo╩ųČ╬Ż¼Ę└ų╣ą┼Žóą╣┬ČĪŻ

3Ż«2░▓╚½ąįī”▒╚Ęų╬÷

Ė∙ō■(j©┤)╔Ž├µčąŠ┐Ą─ą┼ŽóĘ└ą╣┬Č░▓╚½£╩ätŻ¼īó╠ōöMæ¬ė├░▓╚½Ę└ą╣┬ČŽĄĮy(t©»ng)┼cé„Įy(t©»ng)Ą─ą┼ŽóĘ└ą╣┬Č╩ųČ╬▀MąąČ©ąįī”▒╚Ęų╬÷(ęŖ▒Ē1)ĪŻ═©▀^ī”▒╚Ęų╬÷┐╔ęį░l(f©Ī)¼F(xi©żn)Ż¼╠ōöM╝╝ągĄ─░▓╚½Ę└ą╣┬Č╝▄śŗŽÓ▒╚é„Įy(t©»ng)Ą─ų„äė║═▒╗äėĄ─ą┼Žóą╣┬ČĘ└ė∙╝╝ągŻ¼į┌░▓╚½ąį╔Žėą╦∙╠ßĖ▀Ż¼Ė─ūā┴╦é„Įy(t©»ng)ŠW(w©Żng)Įją┼ŽóŽĄĮy(t©»ng)Ą─æ¬ė├ĮYśŗŻ¼╩Ūą┬—┤·Ą─ą┼ŽóĘ└ą╣┬Č╝╝ągĪŻ

▒Ē1╠ōöMæ¬ė├░▓╚½ĘĮą╣┬ČŽĄĮy(t©»ng)┼cé„Įy(t©»ng)ą┼ŽóĘ└ą╣┬ČĄ─░▓╚½ī”▒╚

4 ĮYšZ

╠ōöMæ¬ė├╝╝ąg─┐Ū░ęčĮø(j©®ng)▀M╚ļ┴╦īŹė├╗»ļAČ╬ĪŻ─┐Ū░ć°ā╚(n©©i)ą┼ŽóĘ└ą╣┬Č╝╝ągŅIė“Ą─ų„ę¬čąŠ┐ĘĮŽ“╩Ū╗∙ė┌├▄╝ēś╦ūR”’Ą─öĄ(sh©┤)ō■(j©┤)Į╗ōQ╝╝ąg║═╗∙ė┌ā╚(n©©i)╚▌ūRäeĄ─öĄ(sh©┤)ō■(j©┤)▀\äėūĘ█Ö╝╝ągŻ¼▀@ą®╝╝ąg▀Ć╠Äė┌蹊┐ļAČ╬ĪŻ├▄╝ēś╦ūR║═▀\äėūĘ█ÖĄ─å¢Ņ}Ż¼Å─Ę©ęÄ(gu©®)ū±Å─║═╩┬īŹ░▓╚½ąĶŪ¾╔Ž┐┤Ż¼ę▓╩Ū╗∙ė┌╠ōöMæ¬ė├ą┼ŽóĘ└ą╣┬Č╝╝ąg▒žĒÜę¬ĮŌøQĄ─å¢Ņ}Ż¼╝╝ąg╔Ž▀MąąĮY║ŽūŅĮKīó╩Ūę╗éĆ▒ž╚╗Ą─ĮY╣¹ĪŻ

╬─ųąī”ą┼ŽóĘ└ą╣┬Čå¢Ņ}▓╔╚Ī┴╦▓╗═¼Ą─╝╝ąg╦╝┬ĘŻ¼═©▀^╝»ųąėŗ╦ŃĪó╠ōöMæ¬ė├║═Įy(t©»ng)ę╗Ą─įLå¢┐žųŲŻ¼Å─╝╝ąg╔Ž▒ŻšŽ┴╦ī”╔µ├▄ą┼Žó┘Y«a(ch©Żn)Ą─╝»ųą╣▄┐žŻ¼─▄ē“ėąą¦Ąž┐žųŲļŖūė╔µ├▄ą┼ŽóĄ─é„▓ź═ŠÅĮ║═é„▓źĘČć·Ż¼▀_ĄĮĘŪĘ©ė├涓▀M▓╗üĒ”Ż¼╔µ├▄ą┼Žó“─├▓╗ū▀”Ż¼▀`ęÄ(gu©®)ū„░Ė“┼▄▓╗┴╦”Ą─ą┼Žó┘Y«a(ch©Żn)▒Żūo─┐ś╦ĪŻ

║╦ą─ĻPūóŻ║═ž▓ĮERPŽĄĮy(t©»ng)ŲĮ┼_╩ŪĖ▓╔w┴╦▒ŖČÓĄ─śI(y©©)äšŅIė“ĪóąąśI(y©©)æ¬ė├Ż¼╠N║Ł┴╦žSĖ╗Ą─ERP╣▄└Ē╦╝ŽļŻ¼╝»│╔┴╦ERP▄ø╝■śI(y©©)äš╣▄└Ē└Ē─ŅŻ¼╣”─▄╔µ╝░╣®æ¬µ£Īó│╔▒ŠĪóųŲįņĪóCRMĪóHRĄ╚▒ŖČÓśI(y©©)äšŅIė“Ą─╣▄└ĒŻ¼╚½├µ║Ł╔w┴╦Ų¾śI(y©©)ĻPūóERP╣▄└ĒŽĄĮy(t©»ng)Ą─║╦ą─ŅIė“Ż¼╩Ū▒ŖČÓųąąĪŲ¾śI(y©©)ą┼Žó╗»Į©įO╩ū▀xĄ─ERP╣▄└Ē▄ø╝■ą┼┘ćŲĘ┼ŲĪŻ

▐D▌dšłūó├„│÷╠ÄŻ║═ž▓ĮERP┘YėŹŠW(w©Żng)http://www.zudvwvb.cn/

▒Š╬─ś╦Ņ}Ż║ę╗ĘN╗∙ė┌╠ōöMæ¬ė├Ą─░▓╚½Ę└ą╣┬®ŽĄĮy(t©»ng)

▒Š╬─ŠW(w©Żng)ųĘŻ║http://www.zudvwvb.cn/html/consultation/1083958944.html